作者: Zoltan Vardai

编译: 深潮 TechFlow

深潮导读: 安全研究人员发现朝鲜黑客组织 Lazarus 正在用一套名为「Mach-O Man」的新型 macOS 恶意软件,通过伪造的 Zoom 和 Google Meet 会议链接,对加密公司和传统金融企业的高管发起攻击。受害者被诱导执行命令后,恶意软件会在后台窃取浏览器凭证、Keychain 密码等敏感数据,最后通过 Telegram 外传。Lazarus 正是 2025 年 Bybit 14 亿美元被盗事件的幕后黑手。

安全研究人员将一个新的 macOS 恶意软件活动与 Lazarus Group 挂钩。Lazarus 是朝鲜关联的黑客组织,加密行业几起最大的盗窃案都出自他们之手。

威胁情报公司 BCA Ltd 创始人、攻击安全专家 Mauro Eldritch 周二披露了这个名为「Mach-O Man」的新型恶意软件工具包。它通过 ClickFix 社会工程手段传播,目标覆盖传统企业和加密公司。

攻击路径:假 Zoom 会议 → 后台装马

具体手法是这样的:受害者被引诱加入一个伪造的 Zoom 或 Google Meet 视频通话,页面会提示你执行一段命令。一旦执行,恶意软件就在后台完成下载,绕过传统安全控制,不触发任何告警,直接拿到你的凭证和企业系统权限。

Eldritch 在周二发布的报告中指出,这次攻击可能导致账户接管、未授权的基础设施访问、资金损失和关键数据泄露。Lazarus 的攻击范围已经扩大到加密原生公司之外。

Lazarus Group 是多起史上最大加密货币黑客事件的主要嫌疑人,包括 2025 年 Bybit 交易所被盗 14 亿美元,至今仍是行业最大的单次盗窃。

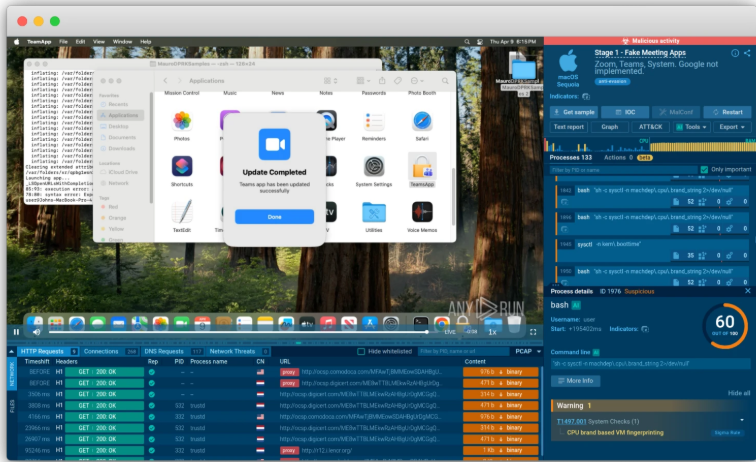

图注:伪造的 Mach-O Man 工具包应用程序界面

来源:ANY.RUN

最终目标:窃取浏览器和 Keychain 中的一切

攻击链的最后阶段是一个窃密程序(stealer),专门提取浏览器扩展数据、已保存的浏览器凭证、Cookies、macOS Keychain 条目以及其他敏感信息。

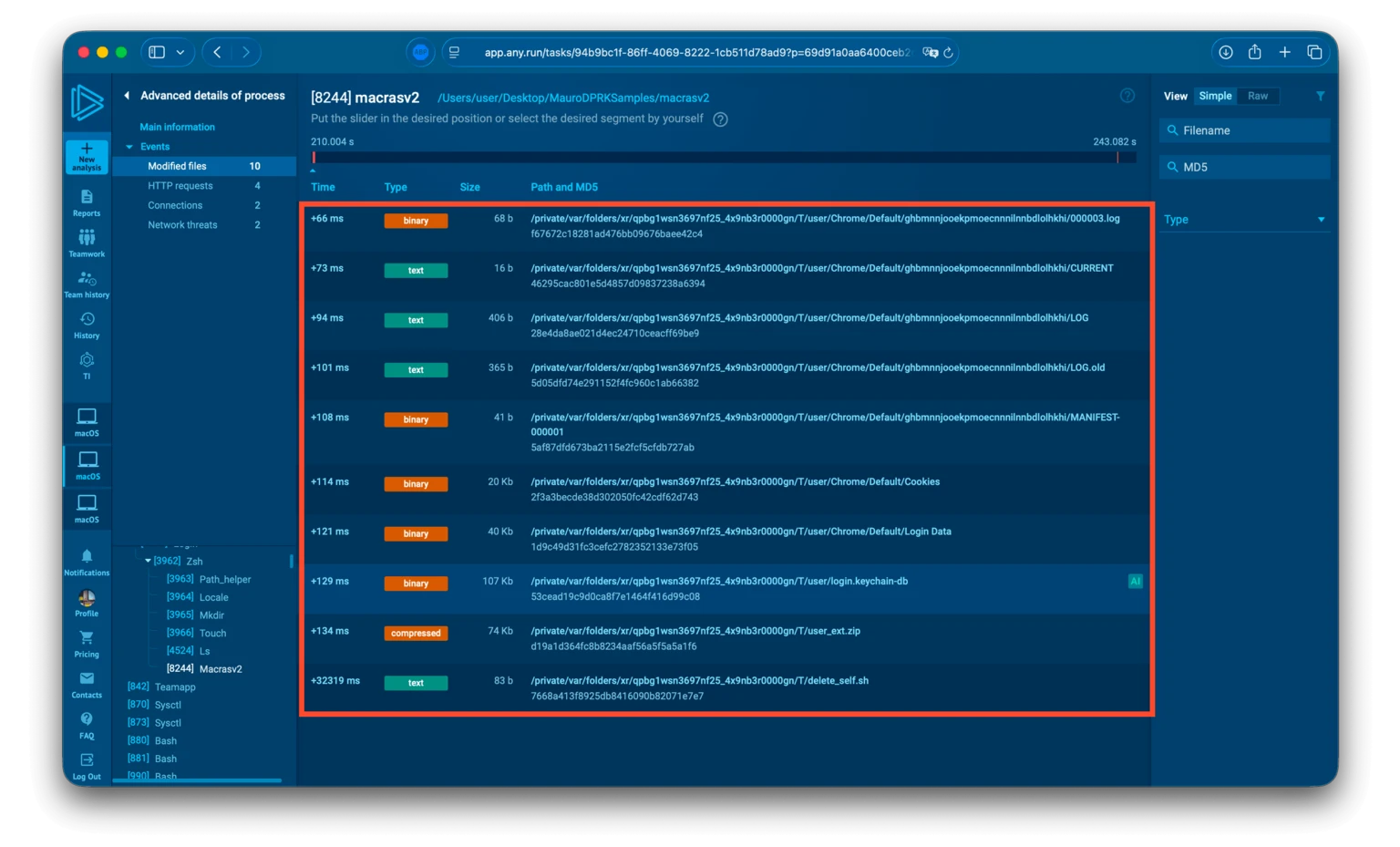

图注:窃密程序的最终部署目录结构

来源:ANY.RUN

数据收集完成后,恶意软件会把所有东西打包成 zip 文件,通过 Telegram 发送给攻击者。最后,恶意软件的自毁脚本会用系统的 rm 命令删除整个工具包,这个命令会跳过用户确认和权限检查,直接强制删除文件,不留痕迹。

这个新型恶意软件工具包是由安全专家通过 ANY.RUN 的云端 macOS 恶意软件沙箱分析能力重建还原的。

朝鲜黑客攻击面持续扩大

今年 4 月早些时候,朝鲜黑客利用 AI 驱动的社会工程手段,从加密钱包 Zerion 窃取了约 10 万美元资金。攻击者获取了部分团队成员的已登录会话、凭证和公司私钥。

此外,CZ 近期也发出警告,安全团队「SEAL」发现了 60 名与朝鲜有关的伪装 IT 工作者渗透进加密公司。

朝鲜对加密行业的渗透已经不只是「黑客攻击」这么简单。从伪装身份入职到 AI 社工再到定制化恶意软件,攻击面在持续扩大。macOS 用户一直被认为相对安全,但 Lazarus 显然不这么想。

免责声明:本文章仅代表作者个人观点,不代表本平台的立场和观点。本文章仅供信息分享,不构成对任何人的任何投资建议。用户与作者之间的任何争议,与本平台无关。如网页中刊载的文章或图片涉及侵权,请提供相关的权利证明和身份证明发送邮件到support@aicoin.com,本平台相关工作人员将会进行核查。