东八区时间2026年3月20日,沉寂九个月之久的UXLINK攻击者钱包突然大规模出手,在约1小时内抛售5,496枚ETH,换取约1,182万DAI。这批筹码按当前价格估算,约占其在2025年多签漏洞攻击中盗取资产总额的13%,再度把一宗已经被视作“旧案”的安全事件推回聚光灯下。从2025年9月22日被盗超4,400万美元,到如今黑客选择集中变现,被盗资金与二级市场之间的延迟碰撞,正演化为一场关于流动性承接能力、投资者情绪韧性与黑客博弈节奏的新一轮对峙。

沉睡九个月的钱包突然苏醒抛售

回到时间起点,2025年9月22日,UXLINK因多签机制存在严重漏洞,被攻击者一次性盗走超过4,400万美元资产。这起事件当时被多家安全机构和媒体评为2025年十大安全事件之一,不仅因为损失体量巨大,更因为发生在被视作“安全加成”的多签钱包之上,直接冲击了项目方与用户对多重签名方案的信任基础,也促使行业在多签权限管理、运维流程与审计标准方面进行了新一轮反思。

在那之后,与UXLINK攻击相关的核心黑客地址在链上保持了长期“装死”状态。除了少量资金试探性转移外,主地址在随后约9个月时间里几乎没有大额动作,逐渐淡出日常舆论视野。这种长时间静默,一方面降低了围绕该地址的链上监控敏感度,另一方面也为攻击者日后择机出手预留了操作空间。直至2026年3月20日,这种表面的平静被突然打破,大额ETH抛售在短时间内密集发生,宣告这批沉睡筹码正式开始对市场产生实质性压力。

攻击者为什么选择在此时激活钱包并集中变现,外界难以获得其主观意图,但可以从环境和博弈角度做合理推断。一是时间维度上,9个月的间隔足以让部分交易对手与链上观察者“疲劳”,监测频率下降;二是市场环境上,在ETH波动和衍生品情绪偏空的背景下,黑客或许判断即便带来短期价格冲击,也能更容易把资金顺利地融入本就动荡的市场噪音中;三是在合规和风控层面,长时间不动可能降低部分平台和工具对该地址的实时警报等级,为其拆分路径、分批处理资金创造了相对有利的窗口。

一小时砸出5496枚ETH的链上冲击

在这次集中变现中,节奏和路径本身就构成了清晰的叙事。根据链上数据,这一轮抛售高度集中在1小时内完成,呈现出明显的分笔特征:攻击者并非一次性全部卖出,而是通过多笔大额交易持续向市场抛压,试图在速度和滑点之间寻找相对平衡。Onchain Lens监测报告显示,异常交易主要集中在UTC时间03:00-04:00,也就是交易活跃度相对不算最高、但仍有一定流动性的时段,这在某种程度上降低了被即时截获和围猎的概率。

在具体冲击层面,Onchain Lens指出,攻击者将ETH集中兑换为DAI,导致相关ETH/DAI交易对瞬时滑点扩大至1.8%。对于主流资产而言,短时滑点放大至接近2%的水平,已经明显偏离了日常大额交易的稳定区间,说明当下在对应池子中的可用深度很难完全消化这种级别的抛压。尤其是在连续分笔卖出的情况下,买盘需要不断抬价承接,短时间内对做市资金与系统性流动性形成挤压。

从更广的流动性视角看,同等体量的抛压对链上生态意味着什么,取决于资金分布结构与当时整体市场情绪。当抛售集中在链上AMM或聚合路由而非单一订单簿时,价格冲击会被部分摊薄到多个池子和路径,但外溢效应仍然存在。深度不足的长尾交易对可能被迫被动重定价,与ETH相关的其他资产池亦会因为套利路径被打通而产生联动,使原本局限于单一资产的抛售演变为跨交易对的连锁反应。这种“缓释式”的冲击,短期未必体现在单根大阴线中,但会埋下更长时间的价格与流动性扭曲。

黑客套现DAI后如何躲避追踪

值得注意的是,攻击者在完成本轮操作后,选择将全部卖出的ETH统一兑换为约1,182万DAI,而非分散流入多种资产或直接进入中心化平台。从反洗钱与追踪角度看,这一选择既有利也有弊:一方面,DAI作为链上常用计价与结算资产,流动性充沛、交易路径众多,将被盗资金转化为DAI,可以在后续通过多协议、多链桥和各类DeFi场景进一步拆分和模糊流向;另一方面,统一转换为单一资产,也把黑客的资金“轮廓”在链上勾勒得更清晰,为安全团队在早期阶段锁定资金规模与核心地址提供了抓手。

PeckShield分析师指出,攻击者在后续步骤中“可能采用混币器处理部分DAI”,并提醒需要对相关链上痕迹进行持续跟踪。混币器的基本原理,是通过将多方资金混合打散,再按一定规则重新分配,试图切断原始资金流与最终落地点之间的可见路径。然而,这一工具的有效性受到多重限制:大额资金进入集中混币池时,统计学上的“独特性”仍可能被识别;部分混币服务本身处于监管与制裁高压之下,相关地址早已被广泛标记;而过于频繁和模式化的拆分行为,也会反向成为链上分析工具的信号。

在这种背景下,链上安全团队的工作重心,往往是在更长时间维度上追踪资金切分路径与时间特征。通过审视DAI从黑客主地址流向各个中转钱包的节奏,结合金额大小与交互合约类型,可以逐步勾勒出一个多层级的资金“树状图”。当其中某一分支最终触达合规平台、OTC流动性入口或已知的高风险服务时,便为进一步冻结、协查或预警提供依据。对UXLINK这起案件而言,攻击者此番集中变现虽然提高了短期获利效率,却也在链上留下一条极为清晰的“时间刻度线”,为后续追踪提供了关键锚点。

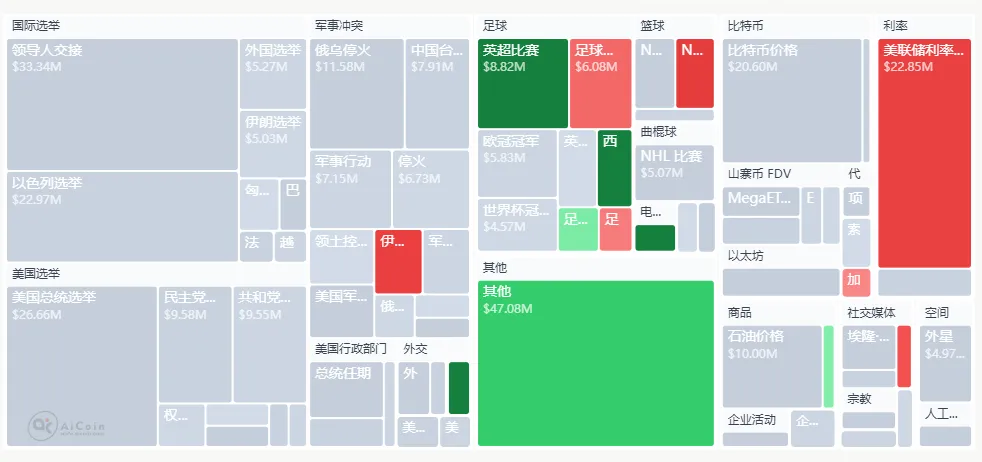

ETH期权转向看空情绪被放大

与链上抛售同步发生的,是衍生品市场早已显露出的情绪偏向。根据Deribit数据,近期ETH期权市场中,看跌合约的比例已经上升至63%,反映出机构和专业交易者整体上更愿意为下行风险对冲付费。在这样的背景下,UXLINK黑客集中抛售事件,很容易被市场叙事吸纳为“新的利空证据”,强化了关于ETH短期承压的共识。

需要区分的是,这类黑客抛售未必是单一的价格主驱动因素,却往往会成为看空叙事的催化剂:在现货层面,它通过真实卖压直接挤压流动性;在情绪层面,它通过“旧案未了、筹码仍在路上”的象征意义,激发投资者对后续潜在抛压的联想;在衍生品层面,做空者可以借助这类新闻强化自身仓位逻辑,将本应属于个案的量价波动嵌入更宏观的下行故事中。

在短期结构上,现货卖压与衍生品看空仓位之间,容易形成一种自我强化的预期循环:黑客砸盘→ETH短线承压→期权市场看跌需求进一步上升、IV走高→多头因成本与风险考量减仓或观望→现货买盘厚度下降→后续即便小规模抛压也能造成更大波动。只要这一循环未被新资金或重大利好打断,市场就会在“还会不会有下一批被盗筹码抛出”的不确定中,维持偏谨慎甚至过度防御的姿态。

中心化交易所如何面对黑客资金压力

从交易路径来看,本次大额抛售主要发生在链上,攻击者选择将ETH直接兑换为DAI,而非大规模冲击某一家中心化交易所的订单簿。这与传统黑客将被盗币快速充值到交易所、在集中深度中一口吞下买盘的做法存在明显差异,也让监管和风控问题的呈现方式有所不同。若大额资金直接流向中心化平台,平台的KYC、地址黑名单与异常行为监控通常会形成第一道防线:已知风险地址大多会被列入黑名单,一旦发生充值便可能触发冻结;而即便通过中转分散,多笔高度相似的链上转入记录也会被风控系统归类分析,成为人工复核的重点对象。

相比之下,链上兑换ETH换DAI的路径,把价格冲击更多地留在了DeFi生态内部,而对中心化交易所的直接冲击相对有限。但这种“避开CEX门口”的策略,并不意味着平台可以高枕无忧:一旦这些DAI或其后续拆分资产,最终试图通过充值、OTC渠道或法币出入金与交易所发生交集,平台就需要在合规与用户体验之间做出艰难权衡。一方面,配合监管和行业自律,要求其对与UXLINK攻击相关的资金保持高敏感度,甚至可能在链上监控机构提示下提前设定过滤策略;另一方面,过于激进的冻结和限制,又可能让普通用户在不知情的情况下“中枪”,对平台信任造成反噬。

因此,各大平台在处理与UXLINK攻击相关资产时面临的压力,不仅来自外部的合规与执法合作要求,也来自内部的风控一致性和用户沟通难题。如何在尊重事实、保护用户与维护行业整体安全之间取得平衡,将考验平台对于链上情报的吸收能力及其对可疑资金的分级处置机制。这也再次凸显了一个现实:即便攻击行为起点在链上,终点往往仍绕不开中心化入口,CEX和DeFi在安全生态中的角色已经高度耦合。

从顶级安全事件到长期阴影的延伸

从更长周期回看,UXLINK多签漏洞事件之所以被列为2025年十大安全事件之一,不仅因为当时惊人的损失金额,更因为它暴露出的,是整个行业在“自以为安全”的环节上存在系统性短板。这起事件之后,项目方对于多签权限分布、签名人管理、应急预案以及第三方审计的信任边界,都经历了一轮重估,推动安全实践从“只求通过审计”走向“持续化治理与演练”。

但本次黑客抛售再次提醒市场:一次攻击的影响远不止于新闻爆出的那几天,被盗资金在链上长期潜伏、择机分批变现,对市场构成的慢性威胁往往更隐蔽也更持久。每一次旧案筹码的苏醒,都会以实际的卖压与放大的恐慌情绪,重新叩问市场的流动性承接极限;而在投资者心理层面,“黑客还在场内”的认知,也会成为影响估值折价与风险溢价的长期因素。这种阴影不会随着一次风控公告或单个钱包标记而自动消散,它需要时间、技术与制度的共同作用来逐步稀释。

展望未来,随着链上监控工具的持续进化,项目方和安全机构在识别旧案资金动向方面的反应速度有望显著提升:更细颗粒度的资金图谱、更智能的异常路径识别、以及与交易所风控系统的联动,可能让类似UXLINK旧案余波更早暴露、更快被市场“消化”,从而把一次性暴雷变成可预期、可管理的风险释放曲线。同时,项目方在安全基建上的投入——从合约设计与多签架构,到应急响应和用户补偿机制——也将决定类似事件在舆论和价格层面的“半衰期”。

UXLINK旧案的再度涌动,不只是关于一个黑客地址和5,496枚ETH的故事,而是提醒整个行业:安全事件的生命线远比想象中漫长,真正的终点,不在于攻击发生的那一刻,而在于最后一枚被盗筹码离场之前。

加入我们的社区,一起来讨论,一起变得更强吧!

官方电报(Telegram)社群:https://t.me/aicoincn

AiCoin中文推特:https://x.com/AiCoinzh

OKX 福利群:https://aicoin.com/link/chat?cid=l61eM4owQ

币安福利群:https://aicoin.com/link/chat?cid=ynr7d1P6Z

免责声明:本文章仅代表作者个人观点,不代表本平台的立场和观点。本文章仅供信息分享,不构成对任何人的任何投资建议。用户与作者之间的任何争议,与本平台无关。如网页中刊载的文章或图片涉及侵权,请提供相关的权利证明和身份证明发送邮件到support@aicoin.com,本平台相关工作人员将会进行核查。