主要要点:

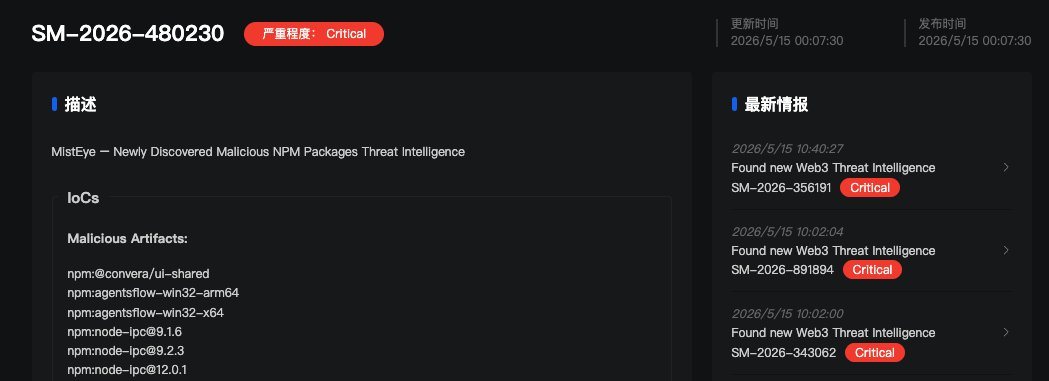

区块链安全公司 Slowmist 通过其 Misteye 威胁情报系统标记了该攻击,识别出三个恶意版本,即 9.1.6、9.2.3 和 12.0.1。 node-ipc 包用于在 Node.js 环境中启用进程间通信(IPC),在去中心化应用程序(dApp)构建管道、CI/CD 系统和加密生态系统内的开发工具中广泛嵌入。

恶意版本被识别为 9.1.6、9.2.3 和 12.0.1。

该包每周平均下载超过 822,000 次,攻击面相当可观。三个恶意版本中每个都携带相同的 80 KB 混淆有效载荷,附加在包的 CommonJS 包中。该代码在每个 require(‘node-ipc’) 调用上无条件触发,这意味着任何安装或更新了受污染版本的项目会自动运行窃取器,而无需用户交互。

嵌入的有效载荷瞄准超过 90 种开发者和云凭证类别,包括亚马逊网络服务(AWS)令牌、谷歌云和微软 Azure 秘密、SSH 密钥、Kubernetes 配置、Github CLI 令牌和 shell 历史文件。与加密空间相关,恶意软件目标是 .env 文件,通常存储私钥、RPC 节点凭证和交易所 API 秘密。被窃取的数据通过 DNS 隧道泄露,通过域名系统查询路由文件,以规避标准网络监控工具。

Stepsecurity 的研究人员确认攻击者 从未触及 node-ipc 的原始代码库。相反,他们通过重新注册其过期的电子邮件域来利用一个闲置的维护者账户。

域名 atlantis-software.net 于 2025 年 1 月 10 日过期,攻击者于 2026 年 5 月 7 日通过 Namecheap 重新注册。随后,他们触发了标准 npm 密码重置,完全获得发布访问权限,而原始维护者对此毫不知情。

恶意版本在注册表上保持活跃大约两个小时,然后被检测和移除。在该时间窗口内运行 npm install 或自动更新依赖项的任何项目应视为潜在被攻击的项目。 安全团队已建议立即审计 node-ipc 的 9.1.6、9.2.3 或 12.0.1 版本的锁定文件,并回滚到最后一次验证的干净版本。

在 2026 年对 npm 生态系统的供应链攻击已成为一种持续的威胁,加密项目由于其凭证可以直接提供财务访问而成为高价值目标。

免责声明:本文章仅代表作者个人观点,不代表本平台的立场和观点。本文章仅供信息分享,不构成对任何人的任何投资建议。用户与作者之间的任何争议,与本平台无关。如网页中刊载的文章或图片涉及侵权,请提供相关的权利证明和身份证明发送邮件到support@aicoin.com,本平台相关工作人员将会进行核查。