撰文:Eli Nagar

编译:Block unicorn

我写这篇文章是为了更好地理解这个话题。最终,它变成了一份全面的技术报告,阐述了量子计算机如何破解比特币、目前已提出的解决方案,以及一种名为 QSB 的全新「无需升级」方案的工作原理。

如果你已经熟悉某些部分,请随意跳过。

第一部分:比特币的密码学基础

在深入探讨量子威胁之前,我意识到首先需要了解比特币的底层工作原理。比特币依靠多种数学工具来保护你的比特币余额(聪)。让我们逐一了解。

公钥、私钥和地址

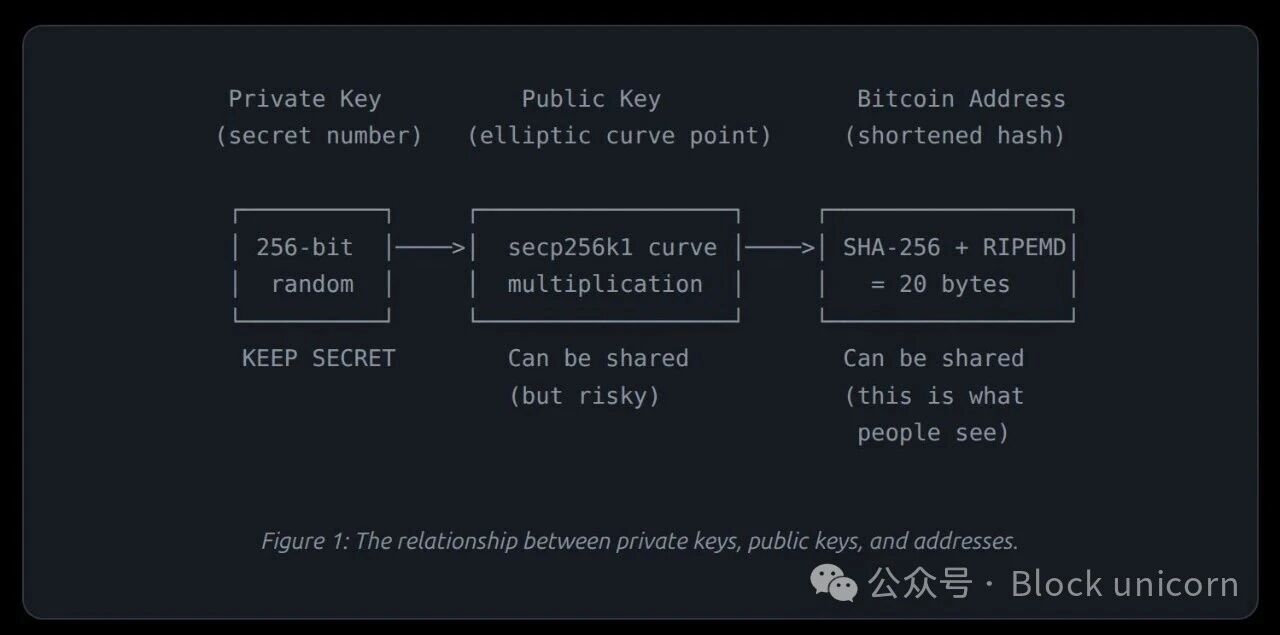

私钥—— 一个秘密的、随机生成的数字。你可以把它想象成你比特币钱包的密码。它是一个 256 位的数字,这意味着它是从大约 10⁷⁷ 个可能的组合中选出的(比可观测宇宙中的原子数量还要多)。如果有人知道了你的私钥,他们就能窃取你的比特币。

公钥—— 一个通过一种称为椭圆曲线乘法的单向函数(记住这一点)从私钥数学推导出的数字。你可以自由地分享你的公钥;至少在当今的计算机技术下,没有人能够通过公钥逆向工程出私钥。比特币使用一种名为secp256k1的特定椭圆曲线。

比特币地址—— 公钥的缩短哈希版本。当有人向你发送比特币时,他们会将其发送到你的地址。关键在于,该地址通过两层哈希算法(SHA-256 + RIPEMD-160)隐藏了实际的公钥,从而增加了一层额外的保护。

交易签名方式

当你发送比特币时,你会创建一个交易,并且必须证明你拥有这些比特币。你通过使用 ECDSA 算法(椭圆曲线数字签名算法)生成数字签名来实现这一点。

ECDSA(椭圆曲线数字签名算法)—— 一种数学程序,它使用你的私钥和交易数据生成签名。任何人都可以使用你的公钥验证此签名,但没有私钥则无法伪造签名。比特币使用 ECDSA,并采用名为 secp256k1 的特定曲线。

数字签名—— 一对数字(称为 r 和 s),它在数学上证明:「持有与此公钥对应的私钥的人授权此特定交易。」对交易的任何更改(即使是一个字节)都会使签名失效。

挖矿如何使用 SHA-256

SHA-256(安全哈希算法,256 位)

一种哈希函数。一个数学「绞肉机」。你可以输入任何数据(一个单词、一个文件、一本书),它会生成一个固定大小的 256 位「指纹」。相同的输入总是产生相同的输出,但即使输入发生微小的变化,也会产生完全不同的输出。关键在于,你无法逆向推导出输入。

比特币矿工使用 SHA-256 算法反复对区块数据进行哈希运算,每秒尝试数万亿种不同的哈希组合,以找到一个哈希值以特定数量的零开头的组合。这就是保障网络安全的「工作量证明」。所需的零越多,难度就越大。

第二部分:量子威胁

从这里开始,事情变得有趣起来。传统计算机以比特的形式存储信息。每个比特要么是 0,要么是 1。量子计算机使用量子比特,它可以同时处于 0 和 1 的「叠加态」。这一特性,再加上量子纠缠(量子比特之间以传统比特无法做到的方式相互关联),使得量子计算机能够以指数级的速度解决某些特定问题,速度远超任何传统计算机。

当你测量一个量子比特时,叠加态会坍缩,最终得到 0 或 1。但在测量之前,量子算法可以同时操控所有可能的状态。

我在研究过程中反复遇到一个问题:量子计算机并非一般意义上的「更快的计算机」。它们是利用量子物理学解决特定类型数学问题的专用工具。不幸的是,其中两个问题与比特币直接相关。

Shor 算法:密钥破解器

Shor 算法

该量子算法由数学家 Peter Shor 于 1994 年发现,能够高效地解决离散对数问题和整数分解问题。这两个数学问题是大多数现代加密技术(包括比特币的 ECDSA 签名)的基础。在传统计算机上,解决这些问题需要数十亿年的时间。而在足够强大的量子计算机上,只需几个小时即可解决。

关键威胁

Shor算法可以从公钥推导出私钥。如果攻击者知道你的公钥,并且能够访问足够强大的量子计算机,他们就可以计算出你的私钥并窃取你的比特币。这彻底破坏了 ECDSA 算法。

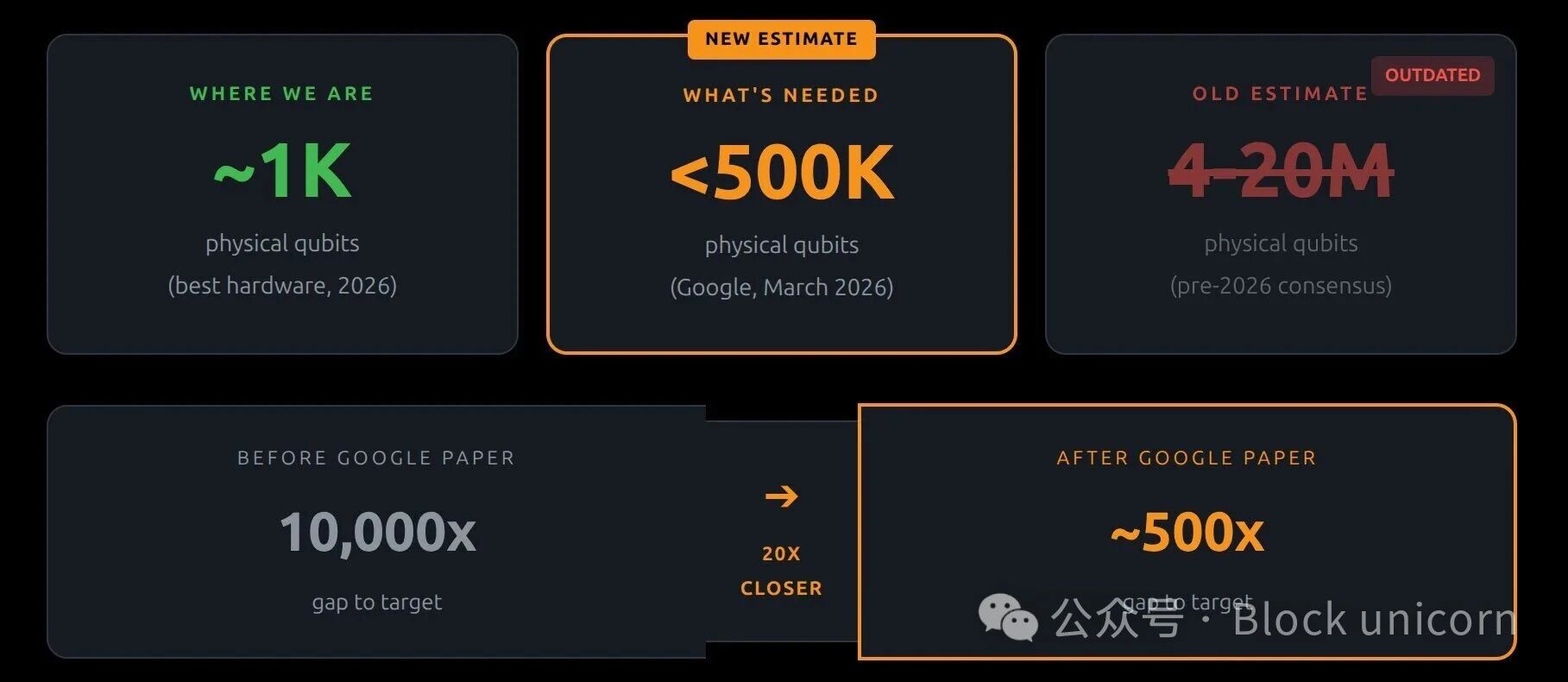

对于比特币的 secp256k1 曲线(256 位),在理想且无误的情况下,Shor 算法大约需要515 个逻辑量子比特。但实际的量子计算机存在误差。每个「逻辑量子比特」(一个完美的、无误的量子比特)都需要1,000 到 10,000 多个物理量子比特来进行纠错。这使得实际所需的物理量子比特数量为:

破解比特币 ECDSA 所需的硬件——早期的估计范围在 400 万到 2000 万个物理量子比特之间(2022 年萨塞克斯大学的一项研究估计,如果攻击持续 1 小时,则需要 3.17 亿个物理量子比特)。然而,谷歌量子人工智能在 2026 年 3 月发表的一篇论文中大幅降低了这一数字,降至不到 50 万个物理量子比特,比之前的估计减少了约 20 倍。本文提出了两种电路变体:一种使用 ≤1200 个逻辑量子比特和 9000 万个 Toffoli 门,另一种使用 ≤1450 个逻辑量子比特和 7000 万个 Toffoli 门。这将在第 5 部分详细介绍。

Grover 算法:搜索加速器

Grover 算法由 Lov Grover 于 1996 年发现,它能以二次方的速度搜索无序数据。如果经典计算机需要检查 N 种可能性,Grover 算法只需要 √N。对于 SHA-256(2²⁵⁶ 种可能的输出),这意味着有效安全级别从 256 位降低到 128 位。

等等……这听起来似乎很吓人,但按照现代标准,128 位安全级别仍然被认为是无法破解的。此外,Grover 算法还有一个关键的局限性:它不擅长并行化。运行 k 台量子计算机只能带来 k^(1/2) 倍的加速,而不是像经典计算机那样线性提升 k^(x) 倍。这使得在可预见的未来,经典挖矿硬件(ASIC)仍然更具实用性。

攻击窗口

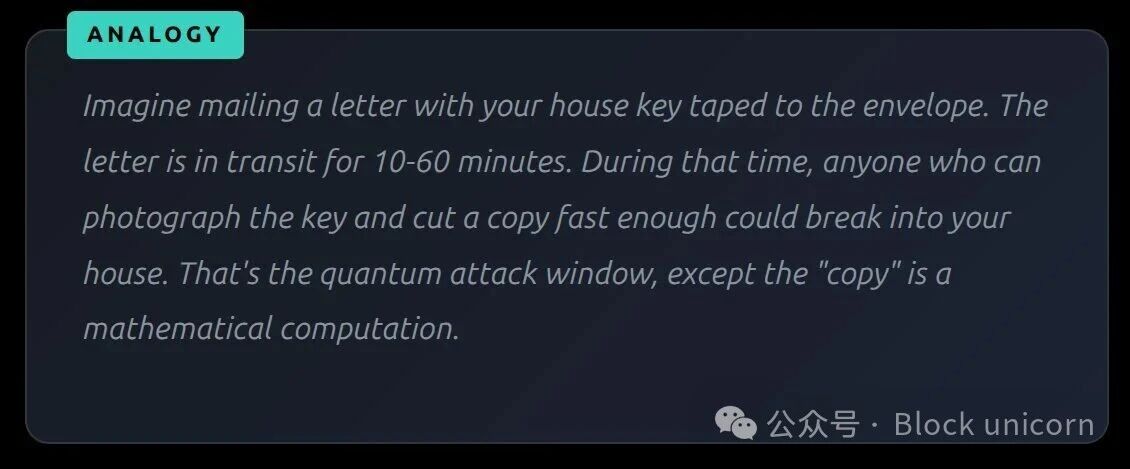

当你花费比特币时,你的交易会被广播到网络,并在内存池(一个等待区域)中停留大约 10-60 分钟,之后才会被确认并打包成区块。在此期间,你的公钥会暴露在交易数据中。

一个观察内存池的量子攻击者可以看到你的公钥,推导出你的私钥,构造一个与你的交易竞争的交易,将你的比特币发送给自己,并且(如果他们也拥有挖矿资源)可以在你的合法交易之前获得确认。整个攻击过程必须在几分钟内完成。

然而,对于某些类型的旧版比特币(下一部分会详细介绍),公钥已经永久地保存在区块链上。在这种情况下,不存在时间窗口。攻击者可以花费任意长的时间。

第三部分:风险所在

暴露的公钥与未暴露的公钥

正是在这里,我开始意识到情况远比「量子攻击=所有比特币都注定毁灭」复杂得多。并非所有比特币都同样脆弱。关键问题在于:公钥在区块链上是否可见?

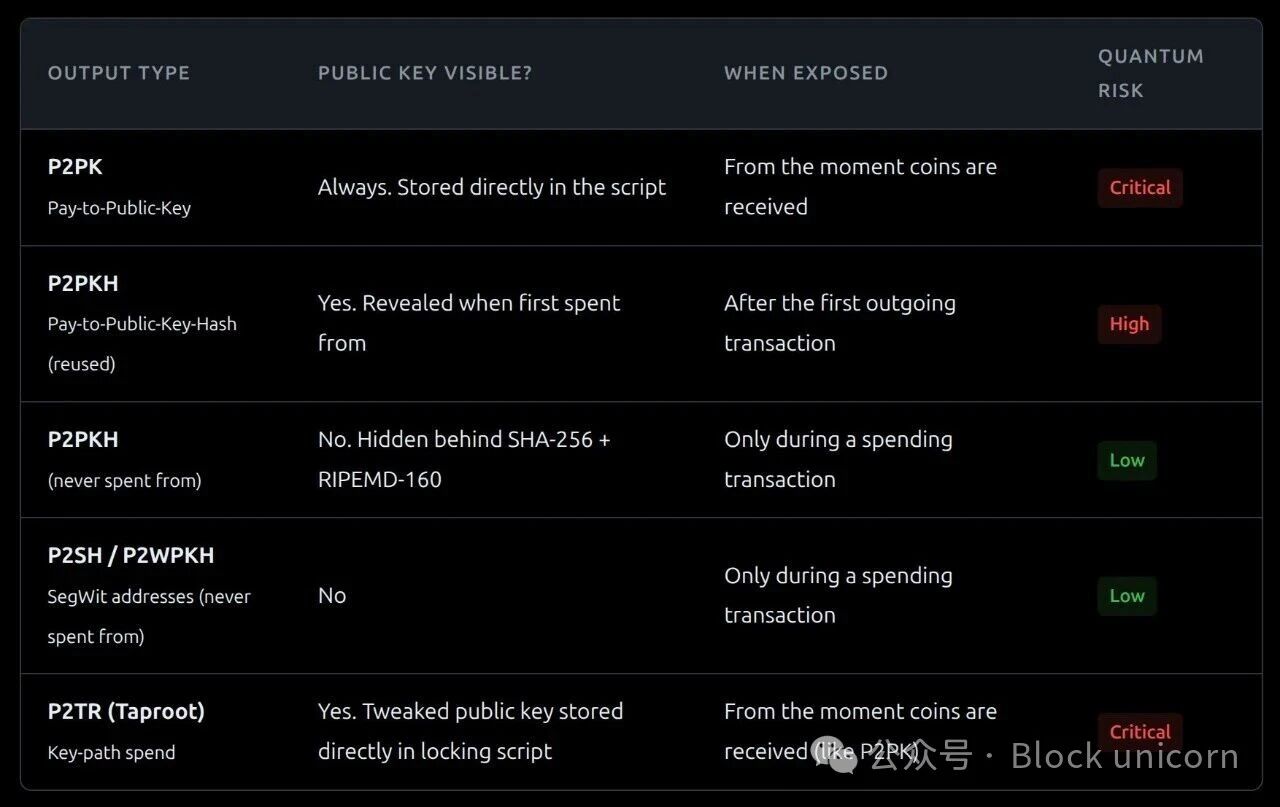

P2PK(支付到公钥)

最早的比特币输出格式,从 2009 年到 2012 年左右使用。完整的公钥直接写入交易中。比特币的早期矿工,包括中本聪,都使用这种格式。这也是最脆弱的类型。

P2PKH(支付到公钥哈希)

取代 P2PK 的标准格式。它不直接存储公钥,而是存储公钥的哈希值(指纹)。只有当你从该地址进行消费时,才会显示实际的公钥。这提供了一层量子保护,但前提是你永远不会重复使用该地址。

地址复用

多次从同一地址发送比特币。首次从 P2PKH 地址消费时,你的公钥会在交易中泄露。如果该地址中仍有剩余比特币,则这些比特币现在也暴露出来了,因为公钥会永久记录在区块链上。

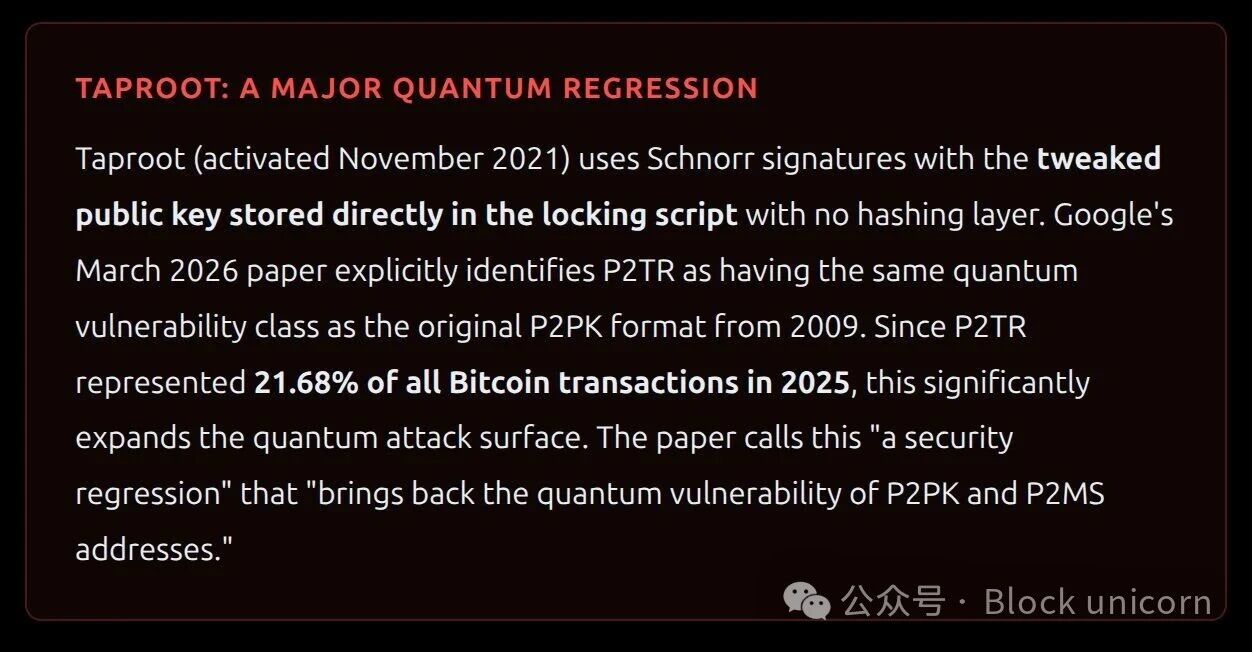

P2TR(Pay-to-Taproot)

最新的比特币标准输出格式,于 2021 年 11 月随 Taproot 升级引入。P2TR 使用 Schnorr 签名(一种比 ECDSA 更高效的替代方案),并支持两种消费路径:简单的「密钥路径」消费和更复杂的「脚本路径」消费,后者支持高级智能合约功能。从量子力学的角度来看,问题在于:P2TR 将修改后的公钥直接存储在锁定脚本中,没有哈希层对其进行隐藏。这意味着,从收到比特币的那一刻起,公钥就与 2009 年的旧版 P2PK 格式一样,在区块链上可见。地址以bc1p开头。

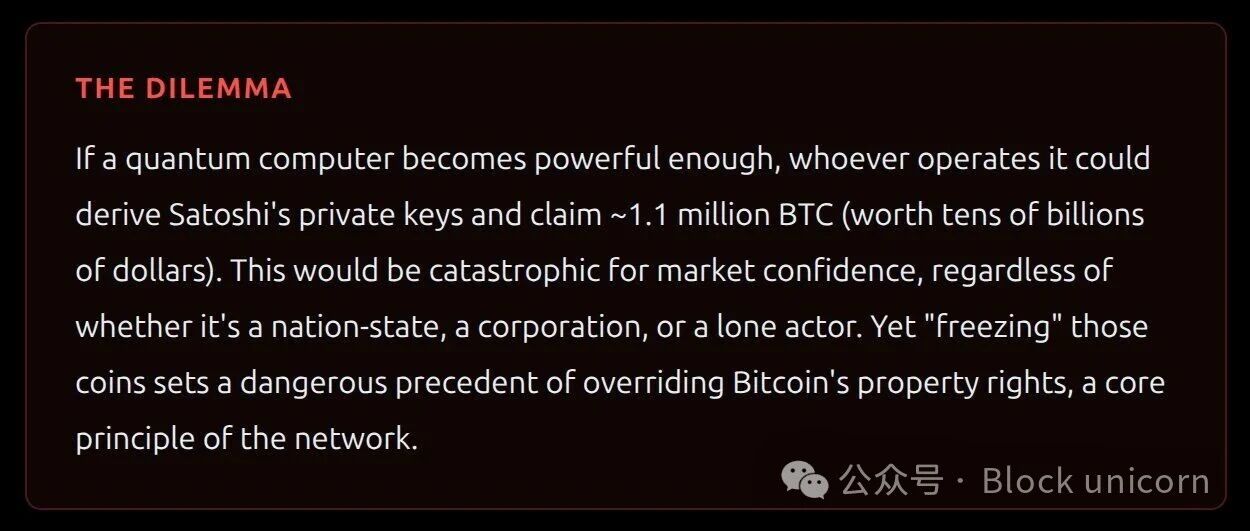

中本聪问题

这部分内容真正引发了我的思考。比特币的匿名创造者中本聪在网络早期(2009 - 2010 年)挖出了大约 110 万枚比特币。这些比特币以 P2PK 的形式存在。自挖出之日起,它们的公钥就完全公开地保存在区块链上。

这些比特币从未被转移过。大多数人认为私钥要么是被故意遗弃,要么是丢失了。这就造成了一个无法解决的问题:任何后量子迁移方案都无法将这些比特币安全地转移出去,因为迁移需要私钥。

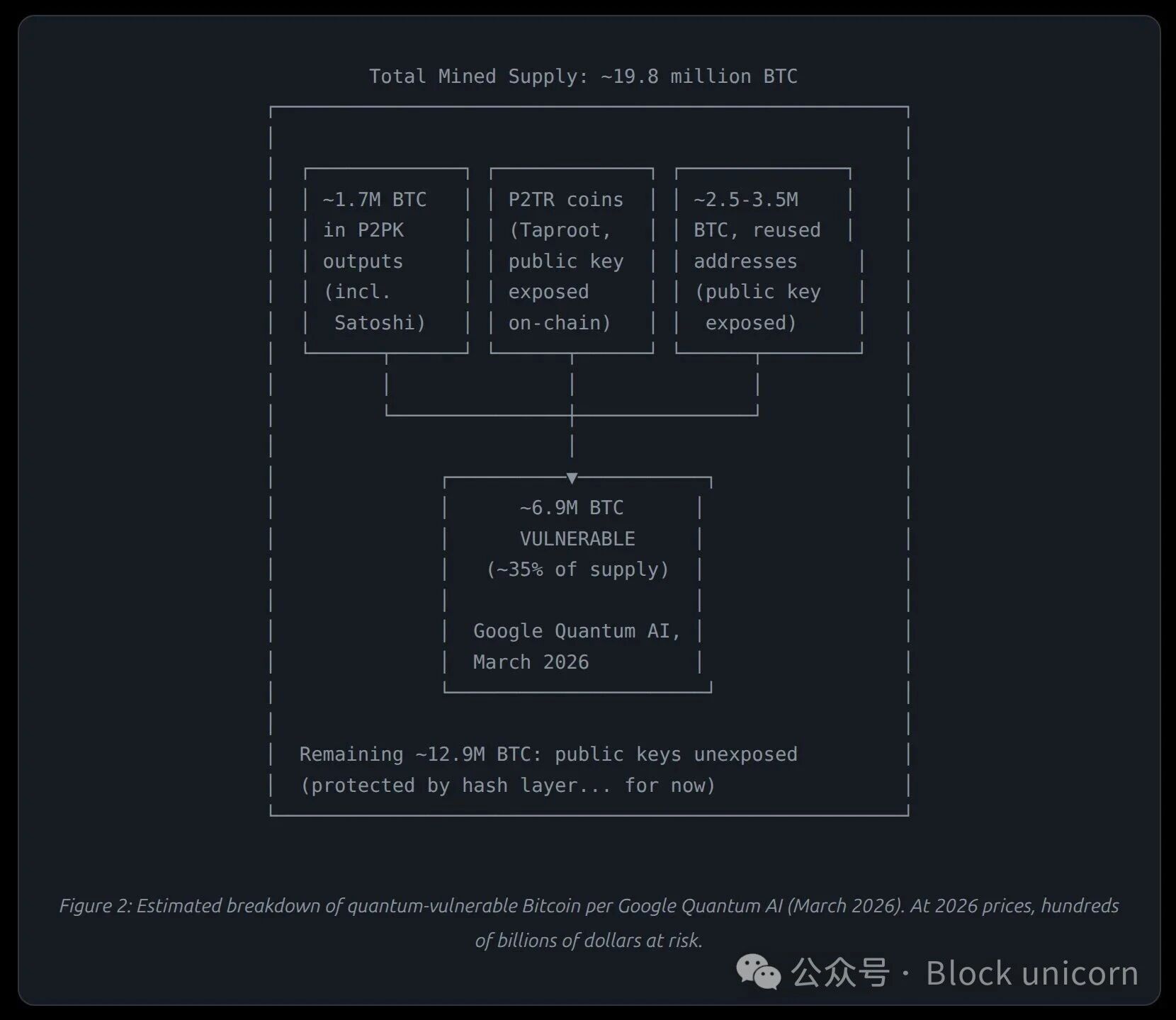

有多少比特币处于风险中

第四部分:量子硬件的现状

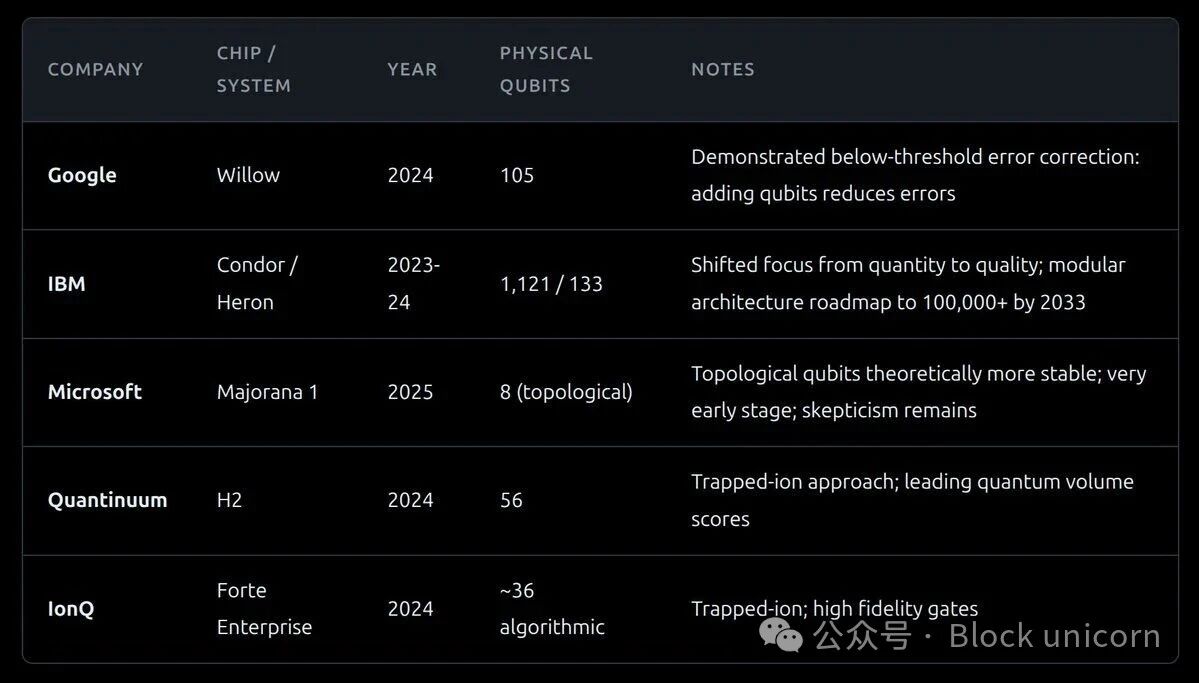

那么我们现在到底应该有多担心?为了解答这个问题,我研究了量子计算硬件目前的现状,以及它需要达到什么程度才能对比特币构成威胁。

差距:比我们想象的要小

修订后的时间表(谷歌论文发表后)

在谷歌论文发表之前,大多数专家认为,密码学相关量子计算机(CRQC)的出现时间在 2035 年至 2050 年之间。资源减少 20 倍显著缩短了这一时间。谷歌自身也设定了2029 年的最后期限,将其身份验证服务迁移到后量子密码学。PC Gamer 报道称,谷歌估计到 2032 年实现「量子日」的概率为 10%。该论文指出,「量子算法和纠错架构的进步持续大幅减少所需的物理资源」,并且「算法总是在不断改进」。 IBM 的 2029 年路线图目标是实现约 200 个逻辑量子比特,虽然仍低于所需的 1200 个,但差距正在非线性地缩小。

免责声明:本文章仅代表作者个人观点,不代表本平台的立场和观点。本文章仅供信息分享,不构成对任何人的任何投资建议。用户与作者之间的任何争议,与本平台无关。如网页中刊载的文章或图片涉及侵权,请提供相关的权利证明和身份证明发送邮件到support@aicoin.com,本平台相关工作人员将会进行核查。