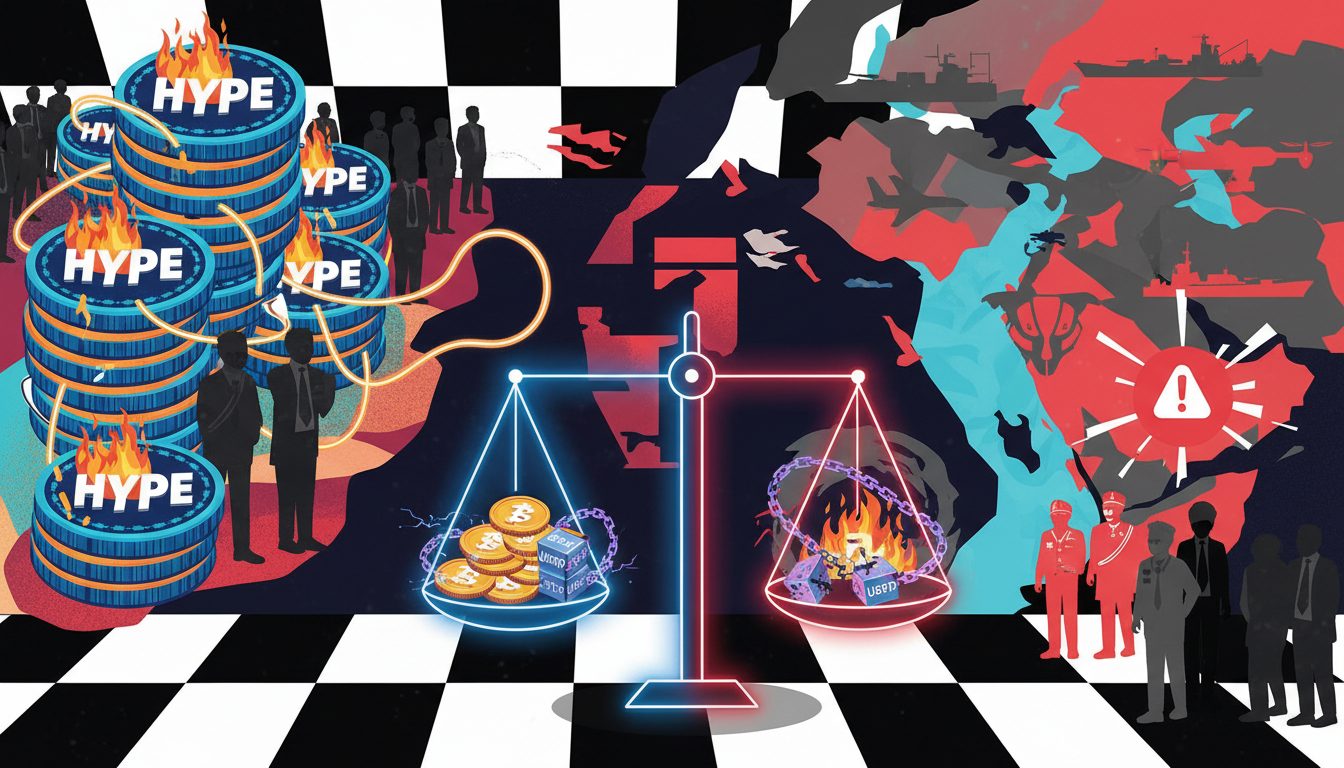

东八区时间2026年4月16日,面向俄罗斯市场的加密交易所 Grinex 宣布其钱包基础设施遭遇大规模网络攻击,随即紧急暂停提现与交易业务。官方在事后对外给出的说法是损失大约 10亿卢布(约 1310 万美元),而链上分析机构 Elliptic 的追踪结果却指向 1500万枚USDT 被转移,两套数字之间的落差迅速点燃舆论。围绕这起事件,一边是被制裁阴影笼罩的高风险交易所生态在安全和合规上的系统性脆弱,另一边则是黑客利用跨链与资产转换,试图绕开发行方冻结权的技术博弈,这成为理解整起风波的真正核心。

从10亿卢布到1500万

Grinex 官方在攻击发生后,对外口径是“损失约 10亿卢布”,折合约 1310 万美元,试图给出一个相对可控的损失范围。但根据 TechFlow 等渠道援引 Elliptic 的链上监测,攻击相关地址共转出了 1500万枚USDT,以当时价格计已明显高于官方自报数字。一个以卢布计价、一个以USDT计价,本应可以相互印证,却在规模上形成了令人难以忽视的错位。

从时间线上看,攻击在 2026年4月16日 暴露后不久,Grinex 迅速宣布暂停提现和交易功能,理由是“系统维护与安全排查”,实际则是对资产缺口和风险敞口的紧急止血。交易所选择第一时间冻结业务流动,符合一般安全事件的应对套路,但在缺乏细节披露的情况下,也加剧了外界对损失范围的猜测与放大。随后,关于损失金额的争议逐渐成为事件的第二战场。

当官方版本与链上分析的数字存在明显落差,信任危机就不再只是黑客和平台之间的技术问题,而会转向信息披露本身的可靠性。Grinex 没有同步更新或解释卢布与USDT口径之间的差异,使得“是否有更多未被披露的损失”“是否刻意压低损失数额”等疑问在社区发酵。对于本就身处高风险辖区、依赖用户信任维系流动性的交易所而言,这种透明度缺口本身,就是二次伤害。

黑客抛弃USDT:跨链奔

在这起攻击中,资金路径的一个关键特征,是攻击者几乎没有选择长期持有被盗 USDT,而是迅速通过 Tron 和 Ethereum 网络完成跨链,并分批兑换为 TRX 和 ETH。根据金色财经等渠道的梳理,可以看到:资金先在短时间内完成从交易所热钱包向外部地址的迁移,随后在 Tron 和以太坊上加速周转,逐步“洗”成主流公链资产,而非继续停留在可被发行方一键冻结的记账单位上。

市场普遍的解读是,这种抛弃 USDT、转向 TRX 与 ETH 的操作,指向一个非常现实的考量:规避 Tether 对黑名单地址进行冻结的能力。正如 Foresight 引用分析所言,攻击者“选择将USDT跨链兑换为TRX/ETH,明显是为规避Tether官方的冻结能力”。对于持有大量来路不明资金的一方来说,只要还以 USDT 形式停留在公共链上,就始终悬着被发行方一纸指令“封存”的风险,而转换为 TRX 或 ETH,则把风险从中心化发行方的合规压力,转移到了纯链上流动性的博弈之中。

从效率与习惯来看,Tron 长期以来就是高风险资金迁移的“快车道”,其低手续费、高吞吐和成熟的钱包基础设施,使得大额资金在短时间内完成多笔拆分和跨地址转移成为常态。以太坊 则通过庞大的 DeFi 与桥接生态,为后续的混币、抵押、交易等提供了更丰富的出口选择。在这起事件中,Tron 更像是最先接受冲击的“高速通道”,以太坊则承担了后续资产再分配和流动性的承接枢纽,两者共同塑造了一条黑客惯用的高效逃逸路径。

制裁阴影下的俄罗斯加密灰色地带

要理解 Grinex 事件的敏感性,需要把镜头稍稍拉远。几年前,面向俄语区用户的交易所 Garantex 因为被指卷入大规模非法资金流动而遭到美国制裁,成为“受制裁加密平台”的经典样本。从那之后,俄罗斯相关的加密交易生态便一直在全球合规框架的灰色边缘游走:一方面满足本地对跨境转账和价值储存的需求,另一方面又始终承受被进一步打击的风险。

这一次,Grinex 遭遇攻击,并非单纯被视为一起技术事故,而是迅速被放入“受制裁生态安全脆弱性”的叙事中加以审视。正如深潮 TechFlow 的评论所指出,Grinex 事件“再次暴露俄罗斯加密生态的合规脆弱性”:在高压监管的外部环境下,这类平台既难以获得主流合规基础设施的支持,又必须承载大量灰度资金的中转需求,安全体系却往往处于投入不足、审计缺失的状态。

对这类交易所而言,生存压力与安全投入之间存在显著张力。一方面,为规避二级制裁和合规机构的排斥,它们往往难以与顶级托管、审计和风控服务建立紧密合作;另一方面,在高波动市场争夺用户与流动性,又促使它们在费用、上币速度和杠杆工具上激进竞争。最终的结果,就是将运营成本压缩到极致,安全预算则沦为可被牺牲的变量。当攻击发生时,这种长期积累的脆弱性,会瞬间暴露无遗。

SIREN暴涨1300%

在 Grinex 被黑的舆论风暴尚未散去之前,另一个异常信号悄然出现:SIREN 代币在 4月17日 单日内最高涨幅达到 1300%。在没有对应基本面利好公告、也没有实质性产品进展的前提下,这种短时间内的暴力拉升,几乎一开始就被市场视为资金利用情绪波动进行“借势炒作”的典型范例。时间维度上紧挨着 Grinex 事件,进一步加重了外界的警觉。

链上分析师“余烬”的监测数据显示,SIREN 代币中庄家控盘比例超过 93%,这意味着绝大多数流通筹码集中在极少数地址手中,价格曲线的陡峭暴涨,更像是控盘方在狭窄的流动性池中拉高出货,而不是真正的增量资金自发涌入。在这种结构下,新进场的散户既无法判断真实换手深度,也很难在回调来临前找到合适的流动性出口。

Grinex 黑客事件带来的舆论热度,给了这类高度集中的小市值代币一个绝佳的“叙事背景板”:在社交媒体话题急剧聚焦俄罗斯交易所、安全事件与监管风险时,只要能把自身包装进相关关键词,短期关注度便会急剧上升。资金正是利用这种叙事与情绪的共振窗口,以极端拉升来制造“新故事”,吸引追高盘入场,完成一次高度可控、但风险转嫁给散户的投机循环。

安全事件、制裁与合规套利

如果把这次攻击、随后的跨链逃逸路径以及背后的制裁环境放在同一张画布上来看,Grinex 事件呈现的是一条完整的灰色资本链条:受制裁地缘环境中的交易所,承接着大量寻求出海的资金;在安全防线最薄弱的环节,黑客找到机会切走一块资产;链上则通过 Tron 与以太坊的跨链通道,将这块被切走的资产从“可冻结”的记账单位,转译为更难追踪与冻结的主流公链资产。

在这个链条上,黑客、交易所、链上分析机构与监管方之间的信息与博弈关系格外微妙。黑客通过对跨链桥、流动性池和资产属性的熟悉,寻找监管和技术追踪的盲区;交易所既是受害者,也是整个高风险资金生态的一环,它们对事件真相的披露尺度,直接影响外部分析机构的判断空间。链上分析方则在有限可见数据下,通过标签、路径聚类和历史模式识别,试图重构资金流向,为监管与合规团队提供“追踪地图”;而各国监管机构则需要在制裁清单与传统金融体系之间,找到将这些链上情报落地为实际执法行动的路径。

对其他同样处在高风险辖区的交易所而言,Grinex 事件已经构成了一次清晰的示警。安全基础设施的薄弱不再只是“技术债务”,而会直接叠加在制裁与合规压力之上,形成难以承受的复合风险;一旦遭遇攻击,损失的不仅是资产,还有本就脆弱的信任与生存空间。在全球加密监管逐步收紧的背景下,这样的事件越频繁,留给这类平台通过“合规套利”生存的空间就越小。

下一次攻击到来前还剩多少时间

从 Grinex 被黑这条故事线回望,可以清晰看到三条同时暴露的缺口:一是资金追踪能力与跨链逃逸效率之间的缠斗,链上分析仍更多集中在事后溯源,而黑客已习惯在极短时间内完成多链迁移;二是资产冻结机制与代币属性之间的错位,USDT 这类由中心化主体发行的资产,虽然具备冻结能力,却也在推动攻击者快速转向 TRX、ETH 等更难被单点冻结的资产;三是受制裁生态的合规防线本就薄弱,遭遇安全事件后更难以获得外部机构协助,容易形成“监管看不见、用户看不清”的真空区。

未来,监管与链上监控工具大概率会沿着两个方向演化:一方面,监管机构会更加依赖像 Elliptic 这类链上分析服务,把链上行为纳入制裁与反洗钱体系,使跨链混洗不再轻易成为“安全出口”;另一方面,公链层和基础设施层可能会出现更多原生的合规接口,例如对高风险地址的实时标记与流动性限制试验,让“透明但无法约束”的现状有所改观。同时,发行方冻结权的使用标准也将受到更严格的外部审视,以避免在打击犯罪与过度集中控制之间失衡。

对于个体用户和机构来说,Grinex 事件也是一记清晰的警钟:在收益与便利之外,必须重新审视自己在高风险交易所上的资产敞口,以及对高控盘、小体量代币的参与程度。选择处于制裁灰区的平台,意味着把一部分可控风险交给了地缘政治和监管博弈;追逐叙事驱动的暴涨代币,则是在把筹码押注给极少数庄家的意志。当下一次类似攻击发生时,真正决定损失规模的,往往不是黑客的技术有多强,而是参与者此前为自己保留了多少安全边界。

加入我们的社区,一起来讨论,一起变得更强吧!

官方电报(Telegram)社群:https://t.me/aicoincn

AiCoin中文推特:https://x.com/AiCoinzh

OKX 福利群:https://aicoin.com/link/chat?cid=l61eM4owQ

币安福利群:https://aicoin.com/link/chat?cid=ynr7d1P6Z

免责声明:本文章仅代表作者个人观点,不代表本平台的立场和观点。本文章仅供信息分享,不构成对任何人的任何投资建议。用户与作者之间的任何争议,与本平台无关。如网页中刊载的文章或图片涉及侵权,请提供相关的权利证明和身份证明发送邮件到support@aicoin.com,本平台相关工作人员将会进行核查。